хакеры / хакерство

Хакерство. Физические атаки с использованием хакерских устройств

Книга посвящена физическим атакам на беспроводные сети и компьютеры с использованием самодельных хакерских устройств и защите от них. Показан способ д…

ПодробнееС какой целью и как создаются вирусы для компьютера?

Книга рассказывает о компьютерных вирусах и методах защиты от них. Читатели узнают об истории создания вирусов, их эволюции и механизмах распространен…

ПодробнееКонтролируемый взлом. Библия социальной инженерии

Книга рассматривает используемые современными киберпреступниками методы социальной инженерии и способы защиты от нее – как организационные, так и техн…

ПодробнееС кодом по жизни

Смоленск, 2035 год. Здесь будущее наступило, но принесло не стеклянные небоскребы, а ржавчину, синтетическую еду и безнадежность. Четырнадцатилетний Г…

ПодробнееИсповедь кардера – 2

Русь всегда славилась своими «левшами», не изменилась ситуация и сейчас. Не зря ведь большинство специалистов американской Силиконовой долины имеют ру…

ПодробнееKali Linux. Библия пентестера (+ epub)

Пентестеры должны в совершенстве знать Kali, чтобы эффективно выполнять свои обязанности. В книге есть все об инструментах и способах, которыми пользу…

ПодробнееПрактический анализ двоичных файлов

В книге представлено подробное описание методов и инструментов, необходимых для анализа двоичного кода, который позволяет убедиться, что откомпилирова…

ПодробнееВиртуальное прошлое

В недалёком будущем мир стал зависимым от нейронных технологий, позволяющих людям «путешествовать» в свои собственные воспоминания. Эти технологии ста…

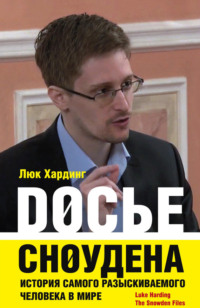

ПодробнееДосье Сноудена. История самого разыскиваемого человека в мире

Журналист, корреспондент газеты Guardian Люк Хардинг в своей документальной книге представил на суд читателей последовательность драматических событий…

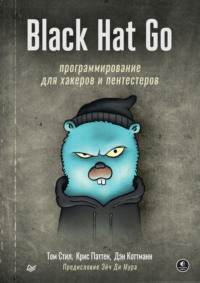

ПодробнееBlack Hat Go. Программирование для хакеров и пентестеров (+ epub)

Black Hat Go исследует темные стороны Go – популярного языка программирования, который высоко ценится хакерами за его простоту, эффективность и надежн…

ПодробнееКак поймать девушку на измене

Как много всего может уместиться в одном телефоне в наши дни! Целый мир, вся жизнь его владельца. Об этом знают многие, в том числе, и герой этого ром…

ПодробнееКороткое падение

Десять лет назад бесследно пропала 14-летняя Сюзанна Ломбард – дочь Бенджамина Ломбарда, ныне главного кандидата на пост президента США. Это исчезнове…

ПодробнееИскусство защиты и взлома информации

Защита информации – очень сложная наука, но начинать ее изучение можно с простых вещей. Именно так и задумана эта книга. Читателю предстоит узнать, че…

ПодробнееТрип на юг

Что можно быть хуже, чем влюбиться в дочь своего врага? Талантливый программист Антон Раневский в юности ограбил банк и теперь скрывается от правосуди…

ПодробнееАппаратный хакинг: взлом реальных вещей (pdf+epub)

Книга по аппаратному взлому поможет вам проникнуть внутрь устройств, чтобы показать, как работают различные виды атак, а затем проведет вас через кажд…

ПодробнееИскусство тестирования на проникновение в сеть. Как взломать любую компанию в мире

Автор книги, специалист по наступательной безопасности, делится с читателями секретами пентестинга – проникновения во внутреннюю сеть компании с целью…

ПодробнееОбеспечивая безопасность

Когда вокруг обычной девушки начинают закручиваться непонятные события, то поневоле приходится насторожиться. Когда сразу два таинственных незнакомца …

ПодробнееКод вечности

В мире, где люди научились загружать свое сознание в цифровые тела, бессмертие становится реальностью. Однако эта технология таит в себе опасные секре…

ПодробнееОперация: Санта-Клаус

Каждому под Новый год очень хочется верить в чудо. Но что делать, если чудеса застилает нудная рутина, приправленная реализмом бытия? Их нужно создать…

ПодробнееЯйцо кукушки. История разоблачения легендарного хакера

В отличие от плохого танцора, хорошему сисадмину мешают только кукушкины яйца. Их откладывают в его компьютер злобные хакеры, чтобы из них вылупились …

ПодробнееПротивостояние с Америкой. Новая «холодная война»?

Америка и Россия. Две многонациональных страны с огромными территориями, две сверхдержавы. Как складывались их отношения в новейшее время? Об этом – н…

ПодробнееПоколение "I" Неоновые нити

В начале XXI века, в эпоху активного развития интернета, хакер Денис Неонов пытается обелить свою репутацию после череды темных проектов. Создавая уни…

ПодробнееИнформационная безопасность: защита и нападение

Книги по информационной безопасности (ИБ) преимущественно делятся на две группы: в одних большей частью присутствует нормативная информация и мало све…

ПодробнееОсобенности киберпреступлений в России: инструменты нападения и защита информации

Материал книги помогает разобраться в том, что обычно скрывается за терминами и шаблонными фразами «взлом электронной почты», «кибершпионаж» и «фишинг…

ПодробнееАтака сетей на уровне протоколов. Руководство хакера по перехвату и анализу сетевого трафика и эксплуатации уязвимостей

Это руководство фокусируется на анализе пользовательских протоколов для поиска уязвимостей в системе безопасности. В ходе чтения вы ознакомитесь с мет…

ПодробнееИсповедь кардера

Как только вышла в свет первая банковская карта, так сразу появился человек, укравший с нее деньги. И назвался он кардером. И по сей день человек этот…

ПодробнееТактика защиты и нападения на Web-приложения

Рассмотрены вопросы обнаружения, исследования, эксплуатации и устранения уязвимостей в программном коде Web-приложений. Описаны наиболее часто встреча…

ПодробнееЗащита от хакеров беспроводных сетей

Цель этой книги – предоставить максимально исчерпывающую информацию о беспроводных коммуникациях людям, работающим во всех сферах бизнеса и информацио…

ПодробнееВзлом Target: миллионы украденных карт

Вы когда-нибудь задумывались, насколько безопасна ваша банковская карта? Каждый раз, расплачиваясь в магазине, вы рискуете — и даже не подозреваете об…

ПодробнееСети глазами хакера

В книге рассматриваются вопросы безопасности компьютерных сетей. Даны практические рекомендации по проведению пентеста сетей Cisco, приведены полезные…

ПодробнееМистер Робот: я безумен, но мой дневник не врет

«Я безумен, но мой дневник не врет» – официальное дополнение к сериалу «Мистер Робот». Это дневник главного героя, где рассказывается отдельная истори…

ПодробнееЭтичный хакинг. Инструменты тестирования на взлом и обеспечение ИТ-безопасности

Эта книга – полезный спутник в мире этичного хакинга и тестирования на проникновение. Независимо от уровня вашей подготовки доступна основная база зна…

ПодробнееЗащита от хакеров коммерческого сайта

Безопасность в виртуальном мире Internet – более запутанная вещь, чем безопасность в обычном ее понимании. Даже несмотря на то, что программное обеспе…

ПодробнееDarkNet и Большой брат: анонимность против всевидяния

Погрузитесь в таинственный мир DarkNet, где каждый клик — игра в кошки-мышки между свободой и контролем! Эта книга откроет завесу тайны над теневыми у…

ПодробнееКиберщит: защита от хакеров и мошенников

Интернет даёт нам удобства, но несёт и риски: утечки данных, мошенники, взломы и потеря денег. Эта книга — практическое руководство по цифровой безопа…

ПодробнееПриятная работа

Айша Зарини, курьер секретных документов, должна передать исламистской группировке украденные у израильтян чертежи. Если бы не мать, которой требуется…

ПодробнееЗащита от хакеров Web-приложений

В этом издании представлены инструментальные средства для защиты Web-приложений и подробно рассмотрены базовые подходы для обеспечения безопасного упр…

ПодробнееС какой целью и как создаются вирусы для компьютера?

Книга рассказывает о компьютерных вирусах и методах защиты от них. Читатели узнают об истории создания вирусов, их эволюции и механизмах распространен…

ПодробнееВ тени Солнца. Часть первая

Каково будущее человечества? Правы ли футурологи, предрекая обществу великий раскол? Удастся ли продлить жизнь с помощью высоких технологий? Как будет…

ПодробнееСтатус: в бегах и влюблена

Алиса умеет читать людей как открытые книги всех, кроме себя. Поэтому когда в её жизни появляется японский искусствовед с томиком Набокова и взглядом…

ПодробнееСобираем устройства для тестов на проникновение

Многообразие и доступность различных недорогих аппаратных платформ, таких как Arduino, Raspberry Pi и др., простота их программирования, и при этом пр…

Подробнее